넓어지는 공격 표면을 노리는 위협! 탐지와 대응 우선순위를 똑똑하게 정하는 방법

사이버 보안 관계자들 사이에 일반적인 말이 하나 있습니다. 바로 "모르는 것은 보호할 수 없다"라는 말입니다. 이는 공격 표면(Attack Surface)이 넓어지는 요즘 더욱 현실적으로 와닿습니다.

많은 조직이 클라우드와 엣지 등 경계를 빠르게 넓히고 있는 엔터프라이즈 컴퓨팅 환경에 전반에 숨은 잠재적 위험에 직면하고 있습니다. 클라우드 도입 확대, IoT 장치 증가, 인수합병 등 여러 변화 속에 위험이 숨어 있습니다. 문제는 IT 및 보안 팀이 경계가 확장되고 있는 환경을 뚜렷하게 볼 수 있는 최신 그림을 늘 가지고 있지 않다는 것입니다. 레거시 환경은 알려진 자산을 일목요연하게 정리한 인벤토리 목록이 있지만 조직의 네트워크 경계 밖에 어떤 자산이 있는지를 잘 모릅니다. 이를 파악하려면 인터넷을 샅샅이 뒤져야 하는데, 이런 기능과 도구가 부족한 것이 현실입니다. 이런 이유로 가시성 부족 현상이 발생하는데요. 내부와 외부 간의 가시성 격차를 좁히고 숨은 위험을 발견하려면 무엇을 해야 할까요. 포괄적인 공격 표면 관리 방안을 확립하고 이를 유지해야 합니다.

공격 표면에 대한 가시성을 토대로 우선순위 지정

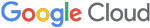

첫 번째 단계는 공격 표면에 대한 가시성 확보입니다. 그러고 나서 해야 할 일은 취약점을 열거하고 손을 봐야 할 것의 우선순위를 정하는 것입니다. 이런 조치를 취하는 것이 왜 중요할까요? 그 이유는 약한 고리를 노리를 공격이 늘고 있기 때문입니다. 맨디언트 어드밴티지 공격 표면 관리(Mandiant Advantage Attack Surface Management)에서 수집한 기업 공격 표면 동향에 대한 최근 평가에 따르면 2022년 1월 1일부터 2022년 6월 30일까지 600만 개 이상의 보안 문제가 식별되었습니다. 언뜻 보면 600만이라는 숫자가 엄청 크게 느껴집니다. 다행인 것은 이들 전체에 대비해야 하는 것이 아니란 것입니다. 600만 건 중 심각도가 높은 것은 1% 정도입니다. 즉, 보안 팀은 이 1%의 위협에 집중해야 합니다. 그렇다면 중요한 1%가 무엇인지 어떻게 알 수 있을까요?

악용될 가능성이 높은 자산이 무엇인지 파악하자!

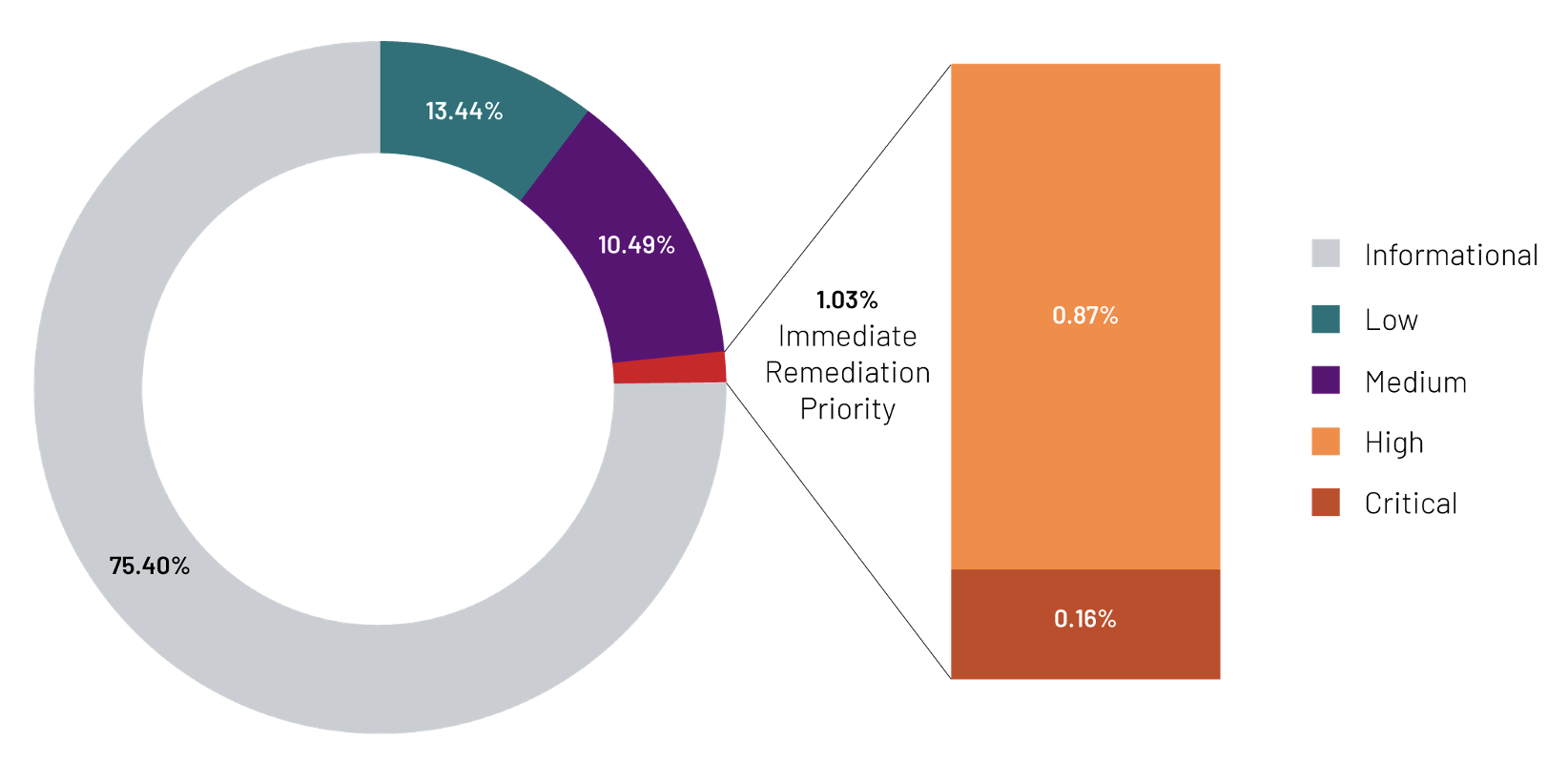

맨디언트 어드밴티지 ASM(Mandiant Advantage Attack Surface Management)는 업계를 선도하는 맨디언트의 위협 인텔리전스를 고객의 비즈니스 생태계에 맞춤형으로 적용합니다. 위협 인텔리전스를 고객의 공격 표면에 직접 적용해 특정 산업계에서 악용될 가능성이 높은 자산이 무엇인지 찾아 잠재적 위험의 우선순위를 정합니다. 참고로 맨디언트의 위협 인텔리전스는 맨디언트가 수행하고 있는 침재 조사, 맨디언트의 관리형 서비스 제공 현장에서 수집한 것입니다. 제로 데이가 공개되거나 새로운 정보가 밝혀지면 맨디언트는 취약성 보고서와 새로운 자산 검사를 수행합니다. 따라서 맨디언트 어드밴티지 ASM 이용 고객은 자사의 자산이 어떤 위험에 노출될 수 있는지 그리고 이 위협이 조직에 어떤 위험을 초래할 수 있는지 알 수 있습니다.

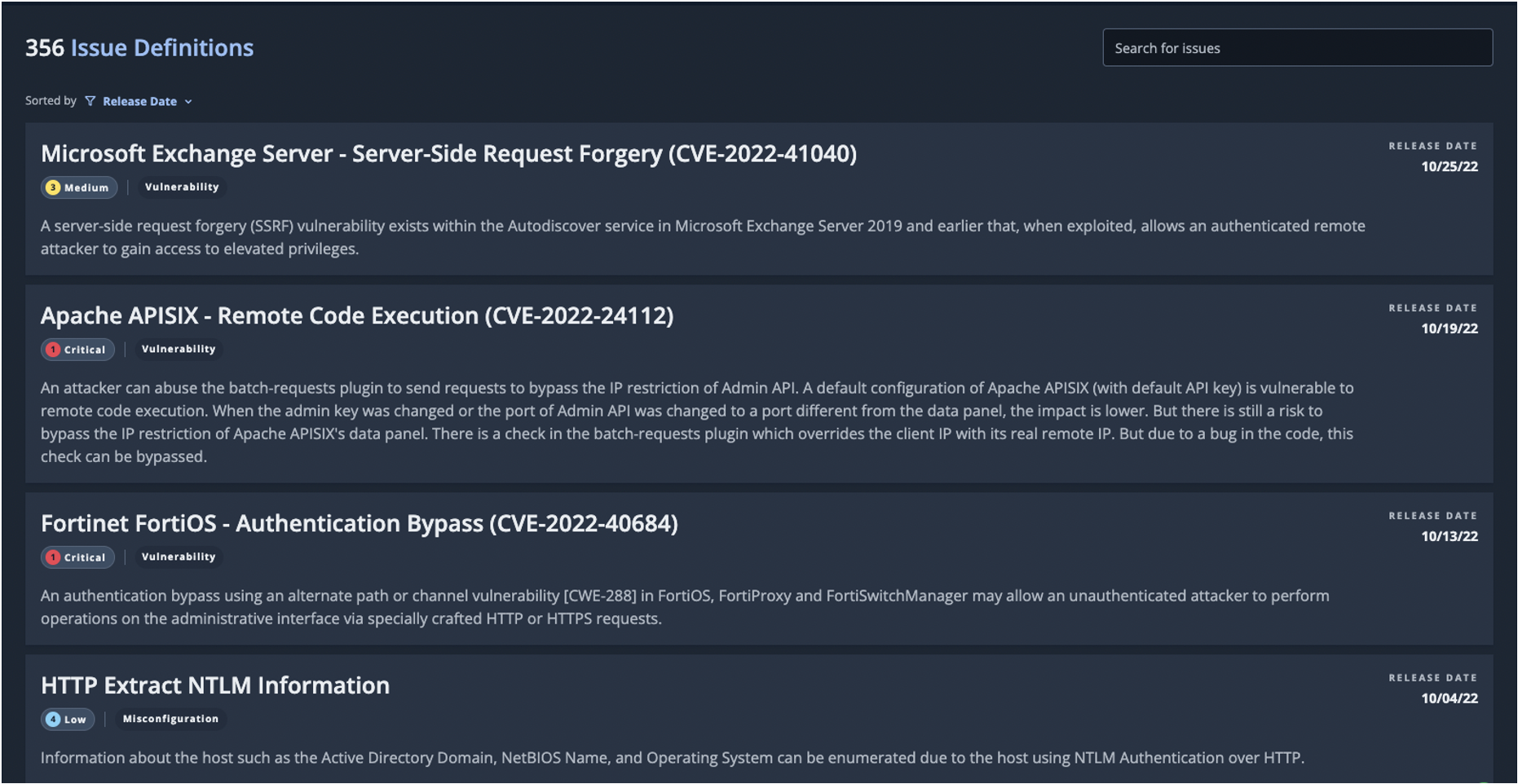

맨디언트 어드밴티지 ASM은 어떤 식으로 서비스를 제공할까요? 공격자의 시각으로 표면을 바라봅니다. 먼저 도메인, 알려진 네트워크, SaaS 계정 같은 간단한 정보를 시작으로 실제 공격자가 하는 것처럼 조직의 글로벌 인프라에 대한 자산 및 노출 정보를 수집합니다. 그런 다음 외부에 노출된 자산과 클라우드 리소스를 매일 스캔하여 조직의 소프트웨어, 아키텍처 및 구성 위험을 식별합니다. 앞서 언급한 것과 같이 맨디언트 어드밴티지 ASM은 맨디언트 위협 인텔리전스와 통합되어 있습니다. 이외에도 NIST NVD(National Vulnerability Database) 및 CISA의 알려진 악용 취약점 카탈로그도 참조합니다. 다음은 위협 인텔리전스를 통해 공격 표면에 대한 통찰력을 확보하였을 때 얻을 수 있는 이점입니다.

- 위협 행위자가 악용할 가능성이 가장 높은 자산 파악

- 전문가가 만든 자산 검사 및 분석가가 큐레이팅 한 취약성 보고서 참조

- 수정 및 강화 노력의 우선순위 지정

위에 열거한 맨디언트 어드밴티지 ASM 및 위협 인텔리전스의 이점을 체감하고 싶다면 지금 맨디언트 어드밴티지 프리(Mandiant Advantage Free)를 사용해 보십시오.

체험을 할 때 다음 내용을 염두에 두기 바랍니다. 공격 표면에 대한 통찰력에 위협 인텔리전스를 투영하면 우선순위를 손쉽게 정할 수 있습니다. 보안 전문가는 검색된 자산에 위협 인텔리전스 정보를 연계하여 심각도가 높은 문제와 의심스러운 활동이 무엇인지 구분하여 탐지와 대응의 우선순위를 정할 수 있습니다. 취약하거나 공격자에 무방비로 노출된 자산의 위험을 완화하려면 전략적으로 접근해야 합니다. 이때 다음을 고려하십시오.

- 자산의 중요도: 이 자산이 조직의 수익, 브랜드 평판, 고객 신뢰에 얼마나 중요한가?

- 위협 행위자 TTP 및 표적: 업계에서 누가 다른 사람을 표적으로 삼고 있으며 어떻게 위협하고 있는가?

- 악용 상태: 실제로 악용되고 있거나 CVE에 대한 악용 코드가 존재하는가?

- 위험 허용 범위: 보안, 위험 및 규정 준수 담당자가 설정한 임계값은 무엇이며 발견된 취약점이 이를 초과하는가?

정리하자면 자산을 검색하는 단계에 위협 인텔리전스를 참조하면 보안 팀은 전체 표면에서 위험이 높은 진입점이 어디인지 그리고 이 표면이 뚫릴 경우 어떤 자산이 위험에 노출되는지에 대한 통찰력을 확보할 수 있습니다. 그리고 이를 바탕으로 문제 해결에 집중할 수 있습니다. 더 자세한 방법이 궁금하다면 맨디언트의 온디맨드 웨비나를 시청 바랍니다.